Các nhà nghiên cứu cho biết tin tặc đã liên tục “đổ tiền” để mua quảng cáo nhằm xuất hiện trên đầu kết quả tìm kiếm. Một số phần mềm thường bị giả mạo bao gồm Google Chrome, Mozilla Firefox, Telegram, WhatsApp, LINE, Signal, Skype, Electrum, Sogou Pinyin Method, Youdao và WPS Office…

|

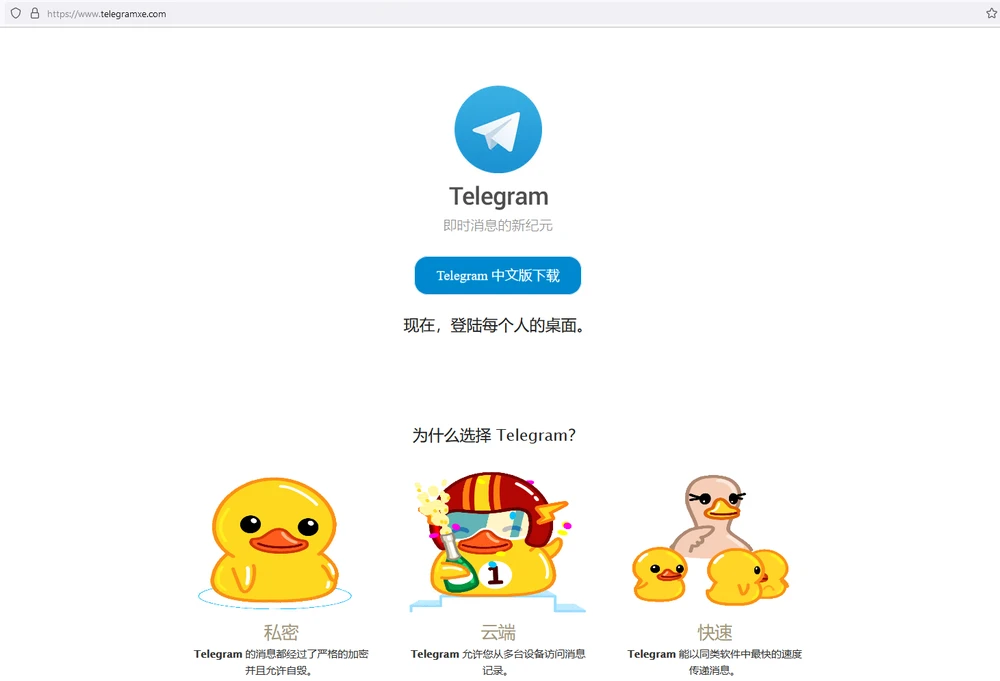

| Trang web giả mạo cung cấp các phần mềm độc hại. Ảnh: ESET |

Khi người dùng nhấp vào kết quả được tài trợ (quảng cáo), họ sẽ được chuyển hướng đến các trang web giả mạo có chứa phần mềm độc hại, trojan.

“Các trang web và trình cài đặt được tải xuống hầu hết đều bằng tiếng Trung”, các nhà nghiên cứu cho biết. Phần lớn các nạn nhân sống ở Đài Loan, Trung Quốc và Hồng Kông, tiếp theo là Malaysia, Nhật Bản, Philippines, Thái Lan, Singapore, Indonesia và Myanmar.

Khi người dùng lỡ cài đặt phần mềm giả mạo, kẻ tấn công sẽ có toàn quyền kiểm soát máy tính, bao gồm thực thi các lệnh shell tùy ý, chạy tệp, thu thập dữ liệu từ trình duyệt web và ghi lại các lần nhấn phím.

Các nhà nghiên cứu nói rằng kẻ gian đã đầu tư rất nhiều bằng cách mua những tên miền gần giống với tên miền của trang web chính thức, sau đó chạy quảng cáo để chúng xuất hiện trên đầu kết quả khi người dùng tìm kiếm.

|

| Trang web giả mạo được mua quảng cáo để xuất hiện trên đầu. Ảnh: landiannews |

FatalRAT được Trend Micro phát hiện lần đầu tiên vào năm ngoái trong các gói cài đặt giả mạo Adobe, Google Chrome, Telegram và WhatsApp.

Mới đây, nhóm Threat Hunter Team của Symantec đã phát hiện một chiến dịch phần mềm độc hại khác nhắm mục tiêu vào các thực thể ở Đài Loan bằng một phần mềm cấy ghép dựa trên .NET có tên là Frebniis.

Symantec cho biết: “Kỹ thuật được Frebniis sử dụng liên quan đến việc tiêm mã độc vào bộ nhớ của tệp DLL (iisfreb.dll), cho phép phần mềm độc hại lén lút theo dõi tất cả các yêu cầu HTTP, thực thi mã từ xa”.

Một số nhà nghiên cứu bảo mật (mdmck10, MalwareHunter Team, Will Dormann, Germán Fernández) đã phát hiện thêm các URL lưu trữ các phần mềm độc hại, xác nhận rằng việc thu hút người dùng thông qua các quảng cáo trên Google là cách tiếp cận phổ biến với tội phạm mạng.

Germán Fernández của công ty an ninh mạng CronUp cung cấp danh sách 70 tên miền đang phân phối phần mềm độc hại thông qua kết quả tìm kiếm Google Ads bằng cách mạo danh phần mềm hợp pháp.

Để hạn chế bị mất tài khoản, người dùng chỉ nên tải phần mềm trên trang web chính thức của nhà sản xuất, không nên nhấp vào các kết quả tìm kiếm nằm trên đầu (có chữ được tài trợ hoặc quảng cáo).