Theo Bleeping Computer, phần mềm độc hại này được phát tán thông qua tin nhắn văn bản SMS có liên kết rút gọn, được thiết kế để đánh cắp dữ liệu cá nhân của người dùng tại Mỹ, Anh, Đức, Pháp, Nhật Bản, Hàn Quốc và Đài Loan.

Sự bùng nổ của phần mềm độc hại đánh cắp thông tin

(PLO)- Năm 2023, các chuyên gia của Kaspersky đã chứng kiến sự gia tăng đáng kể của các hoạt động đánh cắp thông tin, tống tiền, phần mềm độc hại… trên thị trường web đen (dark web).

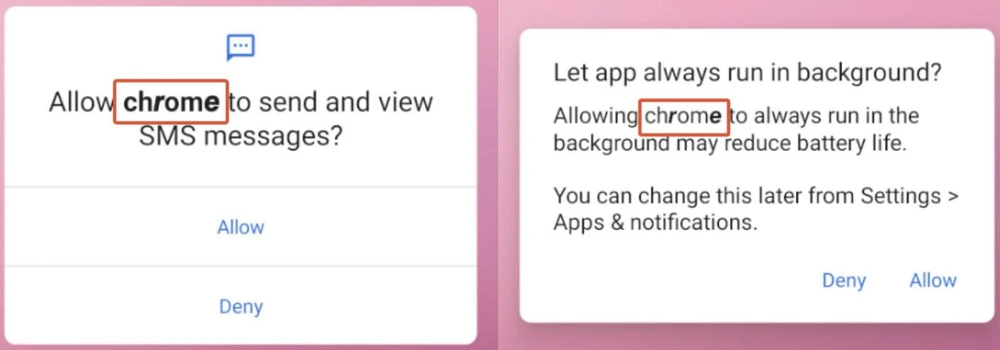

Các nhà nghiên cứu cho biết, sau khi người dùng nhấp vào liên kết và cài đặt ứng dụng, XLoader sẽ bắt đầu hoạt động. Cụ thể, phần mềm độc hại sẽ hiển thị thông báo giả mạo Google Chrome, yêu cầu cấp quyền gửi và xem tin nhắn SMS, chạy nền và đặt “Chrome” làm ứng dụng SMS mặc định.

Sau khi có được tất cả các quyền này, XLoader sẽ gửi hình ảnh, tin nhắn văn bản, danh bạ và dữ liệu phần cứng (bao gồm cả số IMEI duy nhất của điện thoại) tới máy chủ điều khiển.

McAfee cho biết công ty đã báo cáo kỹ thuật này với Google và họ đang nỗ lực triển khai các biện pháp giảm nhẹ để ngăn chặn kiểu thực thi tự động này trong phiên bản Android tương lai.

McAfee nói rằng do nạn nhân chỉ cần tương tác tối thiểu nên phần mềm độc hại XLoader mới thậm chí còn nguy hiểm hơn phiên bản trước. Tuy nhiên, có một tin tốt là nếu người dùng bật tính năng Play Protect trên Google Play sẽ được bảo vệ khỏi kiểu tấn công này.

Google Play Protect được nâng cấp, phần mềm độc hại hết đất sống

(PLO)- Người dùng điện thoại Android sẽ sớm nhận được bản cập nhật mới cho Google Play Protect, giúp bảo vệ điện thoại khỏi phần mềm độc hại.

Mặc dù vậy, để hạn chế tối đa các rủi ro trong tương lai, người dùng không nên nhấp vào các liên kết rút gọn trong tin nhắn, email và đặc biệt cẩn thận khi cài các ứng dụng lạ.

Trước đó không lâu, Kỷ Nguyên Số đã cảnh báo về 5 ứng dụng độc hại trên Android, được thiết kế để đánh cắp tiền trong tài khoản ngân hàng, bao gồm:

- Phone Cleaner - File Explorer

- PDF Viewer - File Explorer

- PDF Reader - Viewer & Editor

- Phone Cleaner: File Explorer

- PDF Reader: File Manager

Các ứng dụng độc hại được ngụy trang dưới dạng trình đọc PDF và các ứng dụng tăng tốc điện thoại. Người ta tin rằng các ứng dụng này đã được tải xuống từ 150.000 đến 200.000 lần trước khi bị xóa khỏi Google Play. Kẻ gian đã sử dụng quy trình nhiều giai đoạn để lây nhiễm các thiết bị mà không cần sự tương tác của người dùng và tránh bị phát hiện.

Cảnh giác phần mềm độc hại đánh cắp dữ liệu khuôn mặt

(PLO)- Sinh trắc học được quảng cáo là phương thức xác thực tối ưu bởi vì xét cho cùng, vân tay, mống mắt và dữ liệu khuôn mặt là duy nhất đối với mỗi con người.