Xuất hiện phiên bản mới của phần mềm độc hại ngân hàng Xenomorph

Theo các nhà nghiên cứu, phiên bản mới của phần mềm độc hại Xenomorph được thiết kế để nhắm mục tiêu vào người dùng ngân hàng ở Hoa Kỳ, Canada, Tây Ban Nha, Bồ Đào Nha và Bỉ. Tuy nhiên, bất cứ ai cũng có thể trở thành nạn nhân nếu lỡ cài đặt nhầm phần mềm độc hại.

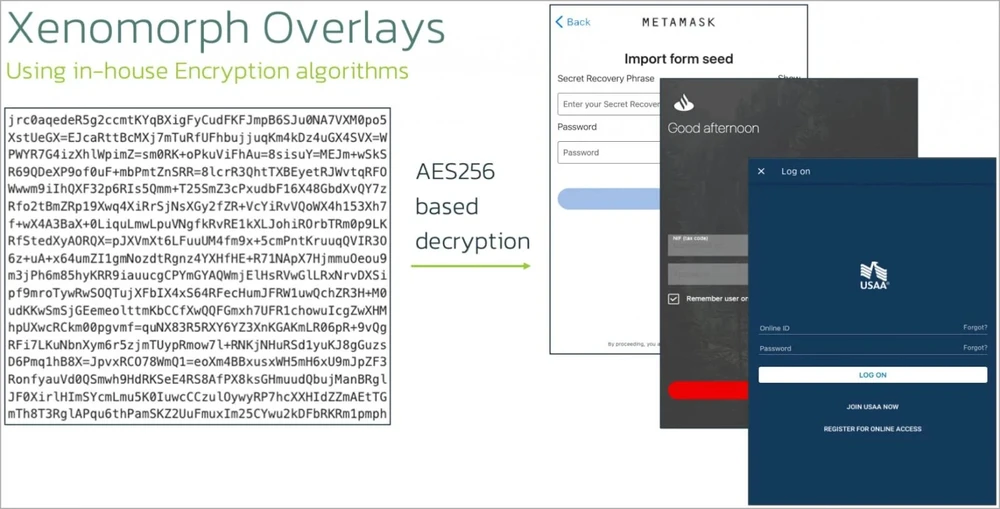

Xenomorph xuất hiện lần đầu tiên vào đầu năm 2022, hoạt động như một Trojan ngân hàng bằng cách sử dụng lớp phủ màn hình, giả mạo giao diện đăng nhập để đánh cắp tài khoản.

Vào thời điểm đó, Xenomorph đã nằm trong top 10 Trojan ngân hàng phổ biến nhất theo đánh giá của Zimperium, ảnh hưởng lớn đến người dùng ngân hàng.

Người dùng ngân hàng cần cảnh giác phần mềm này

Phiên bản mới của Xenomorph được phân phối thông qua một công cụ nhỏ giọt mới có tên là "BugDrop", có thể bỏ qua các tính năng bảo mật trên Android 13.

Người đứng sau Xenomorph - Hadoken Security vẫn tiếp tục phát triển phần mềm độc hại và ra mắt phiên bản mới vào tháng 3-2023, được tích hợp hệ thống chuyển tự động (ATS), bỏ qua xác thực nhiều yếu tố (MFA), đánh cắp cookie và nhắm mục tiêu hơn 400 ngân hàng…

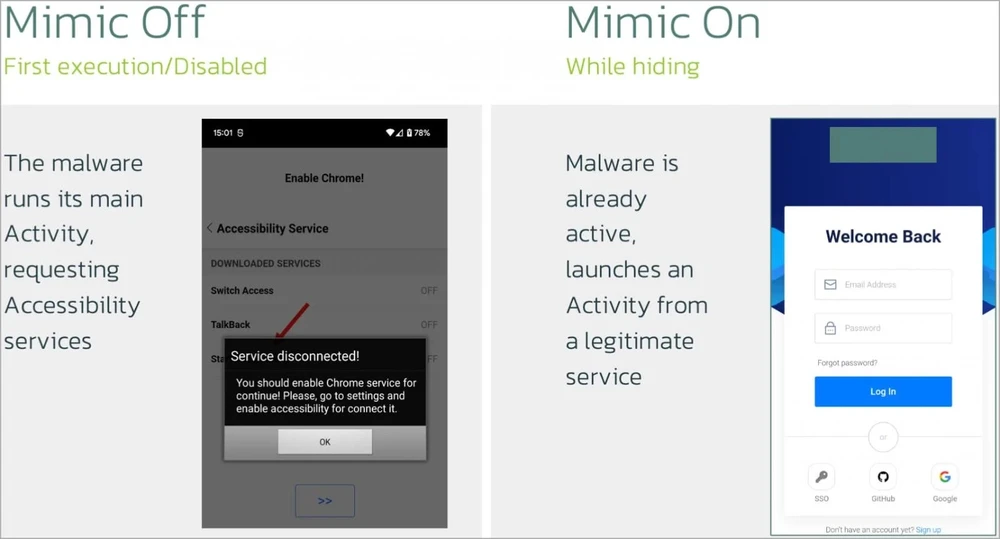

Trong chiến dịch mới nhất, những kẻ điều hành phần mềm độc hại đã chọn sử dụng các trang lừa đảo, dụ khách truy cập cập nhật trình duyệt Chrome và lừa họ tải xuống các file APK độc hại.

Tương tự như những lần trước, Xenomorph tiếp tục sử dụng lớp phủ để đánh cắp thông tin đăng nhập ngân hàng, tuy nhiên, phần mềm độc hại đã mở rộng phạm vi nhắm mục tiêu đến nhiều ngân hàng, các tổ chức tài chính và ví điện tử.

Theo ThreatFabric, mỗi mẫu Xenomorph chứa khoảng 100 lớp phủ nhắm mục tiêu vào các nhóm ngân hàng và ứng dụng tiền điện tử khác nhau, tùy thuộc vào đối tượng nhân khẩu học được nhắm mục tiêu.

Phần mềm độc hại ngân hàng Xenomorph mới có nhiều tính năng nguy hiểm

Phiên bản mới của Xenomorph không có nhiều khác biệt so với các biến thể trước đó, tuy nhiên, chúng vẫn được tích hợp một số tính năng mới cho thấy tác giả vẫn liên tục phát triển phần mềm độc hại.

Đầu tiên, tính năng "bắt chước" mới có thể được kích hoạt bằng một lệnh tương ứng, giúp phần mềm độc hại có khả năng hoạt động như một ứng dụng khác.

Một tính năng mới khác là "ClickOnPoint", cho phép người vận hành Xenomorph mô phỏng các thao tác nhấn ở tọa độ màn hình cụ thể.

Người dùng nên thận trọng với lời nhắc cập nhật trình duyệt trên điện thoại vì đây có thể là một phần của chiến dịch phân phối phần mềm độc hại ngân hàng. Để hạn chế bị tấn công, người dùng chỉ cập nhật trình duyệt và các ứng dụng khác thông qua Google Play hoặc App Store.

Nếu cảm thấy hữu ích, bạn đừng quên chia sẻ bài viết trên Kỷ Nguyên Số cho nhiều người cùng biết hoặc để lại bình luận khi gặp rắc rối trong quá trình sử dụng.

Phần mềm độc hại BBTok nhắm mục tiêu đến 40 ngân hàng

(PLO)- Theo công ty bảo mật Check Point, một biến thể mới của phần mềm độc hại BBTok đang nhắm tiêu đến 40 ngân hàng tại Châu Mỹ Latinh.