AUDIO bài viết

Theo Cleafy, phần mềm độc hại BRATA được phát hiện lần đầu tiên ở Brazil, và hiện tại nó đã xuất hiện tại một số khu vực mới. Các chuyên gia an ninh mạng nói rằng phiên bản lần này của BRATA đã được cải tiến và rất khó bị phát hiện.

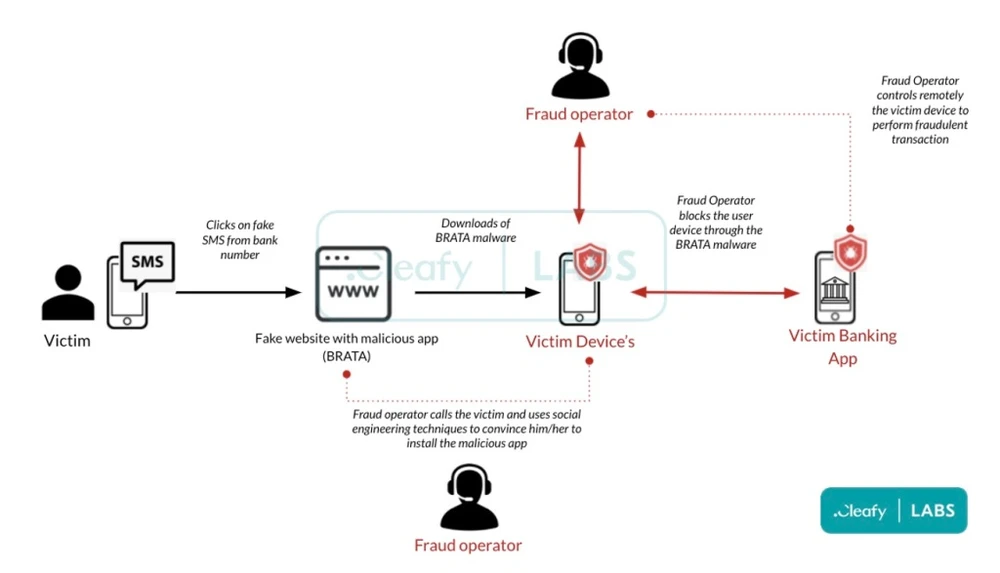

Đầu tiên, kẻ gian sẽ gửi cho bạn một tin nhắn giả mạo, trông giống như nó được gửi đến từ ngân hàng. Nếu nhấp vào liên kết được đính kèm trong tin nhắn và cung cấp thông tin cá nhân, bạn sẽ nhận được cuộc gọi từ kẻ gian (giả dạng làm nhân viên ngân hàng).

Sau đó, họ sẽ sử dụng nhiều kỹ thuật xã hội khác nhau để thuyết phục bạn cung cấp thông tin, hoặc cài đặt một ứng dụng mà họ có thể sử dụng để kiểm soát điện thoại của bạn. Đây là điểm nổi bật của BRATA so với các chiến dịch phần mềm độc hại Android khác.

Đây là cách chiến dịch phần mềm độc hại trên Android BRATA hoạt động:

Cách hoạt động của phần mềm độc hại BRATA. Ảnh: Cleafy

BRATA có thể làm gì với điện thoại của bạn?

Dưới đây là những gì phần mềm độc hại BRATA có khả năng thực hiện sau khi xâm nhập vào điện thoại của bạn:

- Chặn tin nhắn SMS và chuyển tiếp chúng đến máy chủ được điều khiển và kiểm soát (C&C). Tính năng này được sử dụng để “đánh chặn” mã xác thực 2 lớp do ngân hàng gửi qua SMS khi bạn thực hiện các giao dịch trực tuyến.

- Tự động ghi lại mọi thứ trên màn hình, bao gồm âm thanh, mật khẩu, thông tin thanh toán, ảnh và tin nhắn. Thông qua dịch vụ trợ năng, phần mềm độc hại sẽ tự động nhấp vào nút “bắt đầu ngay bây giờ”, vì vậy nạn nhân không thể từ chối việc ghi/truyền dữ liệu về máy chủ.

- Tự xóa khỏi điện thoại để giảm khả năng phát hiện.

- Gỡ cài đặt các ứng dụng cụ thể, ví dụ phần mềm chống virus.

- Ẩn ứng dụng biểu tượng trên màn hình để nạn nhân không hề hay biết.

- Tắt Google Play Protect để tránh bị Google gắn cờ là ứng dụng đáng ngờ.

- Sửa đổi cài đặt thiết bị để nhận được nhiều đặc quyền hơn.

- Mở khóa điện thoại nếu thiết bị bị khóa bằng mã PIN hoặc hình vẽ (pattern)

- Hiển thị các trang web lừa đảo

- Lạm dụng dịch vụ trợ năng để đọc mọi thứ hiển thị trên màn hình của điện thoại hoặc mô phỏng các thao tác chạm trên màn hình. Thông tin này sau đó được gửi đến máy chủ của những kẻ tấn công.

Bạn có gặp rủi ro không?

Vụ lừa đảo BRATA lần đầu tiên xuất hiện ở Brazil vào năm 2019. Cleafy nói rằng các tài khoản phát tán phần mềm độc hại chủ yếu đến từ Ý, cũng như Lithuania và Hà Lan. Vì vậy, nếu bạn đang sống ở Mỹ hoặc các quốc gia khác, chiến dịch này có thể sẽ không nhắm mục tiêu đến bạn.

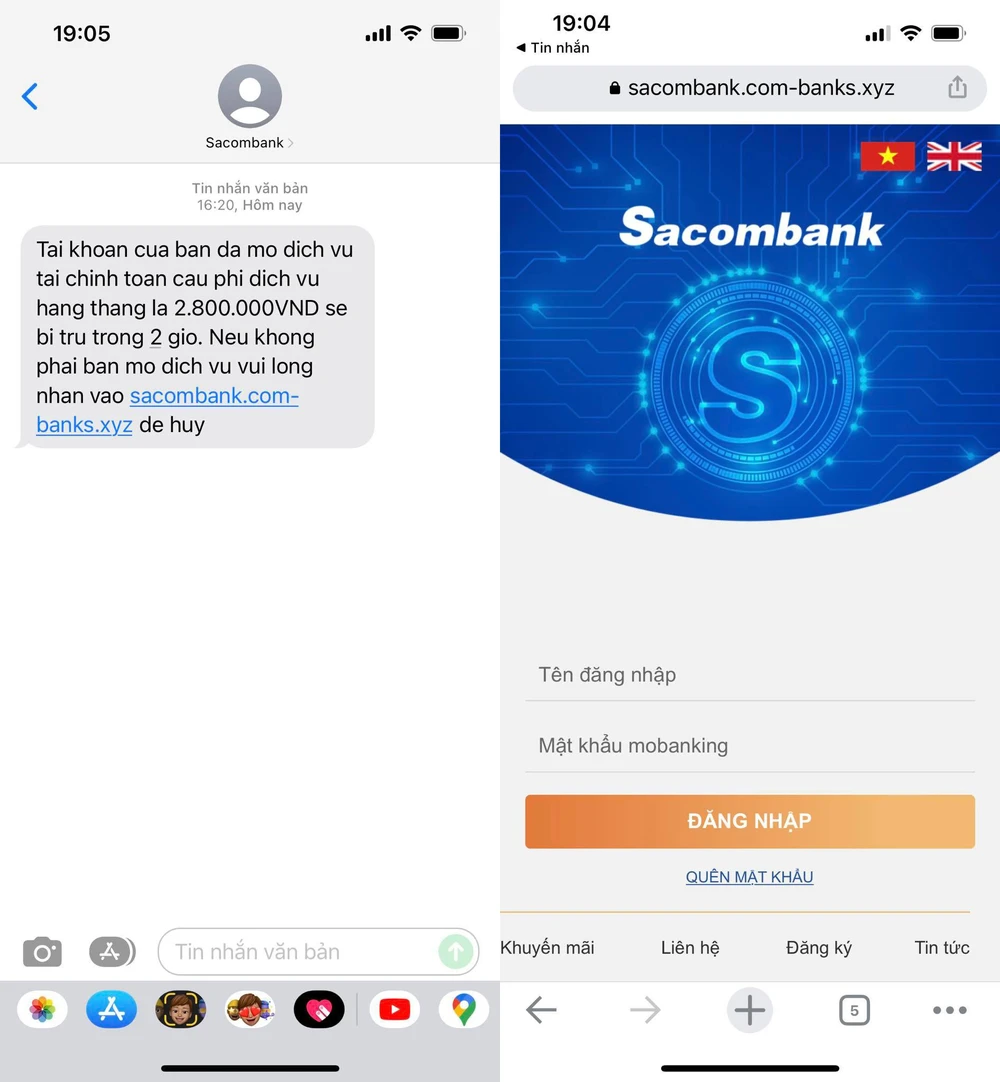

Tin nhắn giả mạo ngân hàng xuất hiện trở lại. Ảnh: TIỂU MINH

Tuy nhiên, một hình thức lừa đảo tương tự (giả mạo tin nhắn ngân hàng) đã xuất hiện tại Việt Nam bắt đầu từ cuối năm 2020, và đến thời điểm hiện tại vẫn còn tiếp diễn.

Đa số các mẫu điện thoại hiện nay đều sẽ gộp chung các tin nhắn có tên giống nhau vào cùng một mục, chính vì điều này, kẻ gian đã mua dịch vụ SMS Brandname trùng với tên của ngân hàng nhằm giả mạo tin nhắn ngân hàng, đánh cắp thông tin và chiếm đoạt tiền của người dùng.

Theo đó, tin tặc sẽ gửi tin nhắn giả mạo các ngân hàng phổ biến tại Việt Nam như ACB, Sacombank… với nội dung như sau: “Tài khoản của bạn đã mở dịch vụ tài chính toàn cầu, phí dịch vụ hàng tháng là 2.000.000 VNĐ sẽ bị trừ trong 2 giờ. Nếu không phải bạn mở dịch vụ, vui lòng nhấn vào <liên kết> để hủy”.

Khác với những chiêu trò lừa đảo trước đó, hình thức giả mạo tên ngân hàng sẽ khiến bạn rất dễ bị mắc bẫy. Do đó, nhiều người sẽ không mảy may nghi ngờ và đăng nhập tài khoản, trở thành nạn nhân của kẻ gian.